このドキュメントでは、

SAML 2.0 認証タイプを使用して Okta を

GeneXus Access Manager (GAM) の IDP として認証を設定するための

Okta および GAM での手順を説明します。

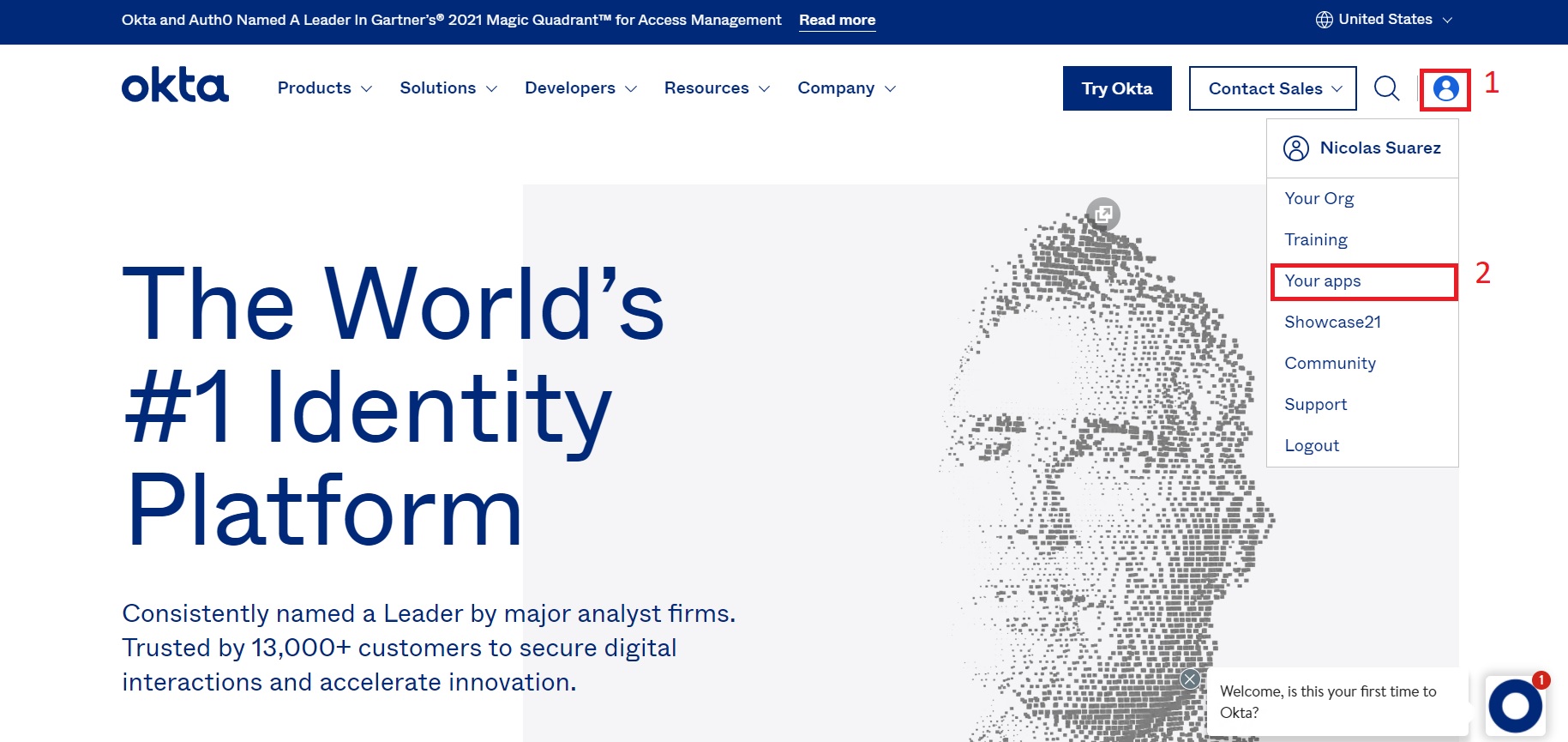

- Okta の Web サイトに移動します。

- ログインしたら、プロフィールアイコンをクリックし、以下の画像に表示される [ Your apps ] メニューオプションをクリックします:

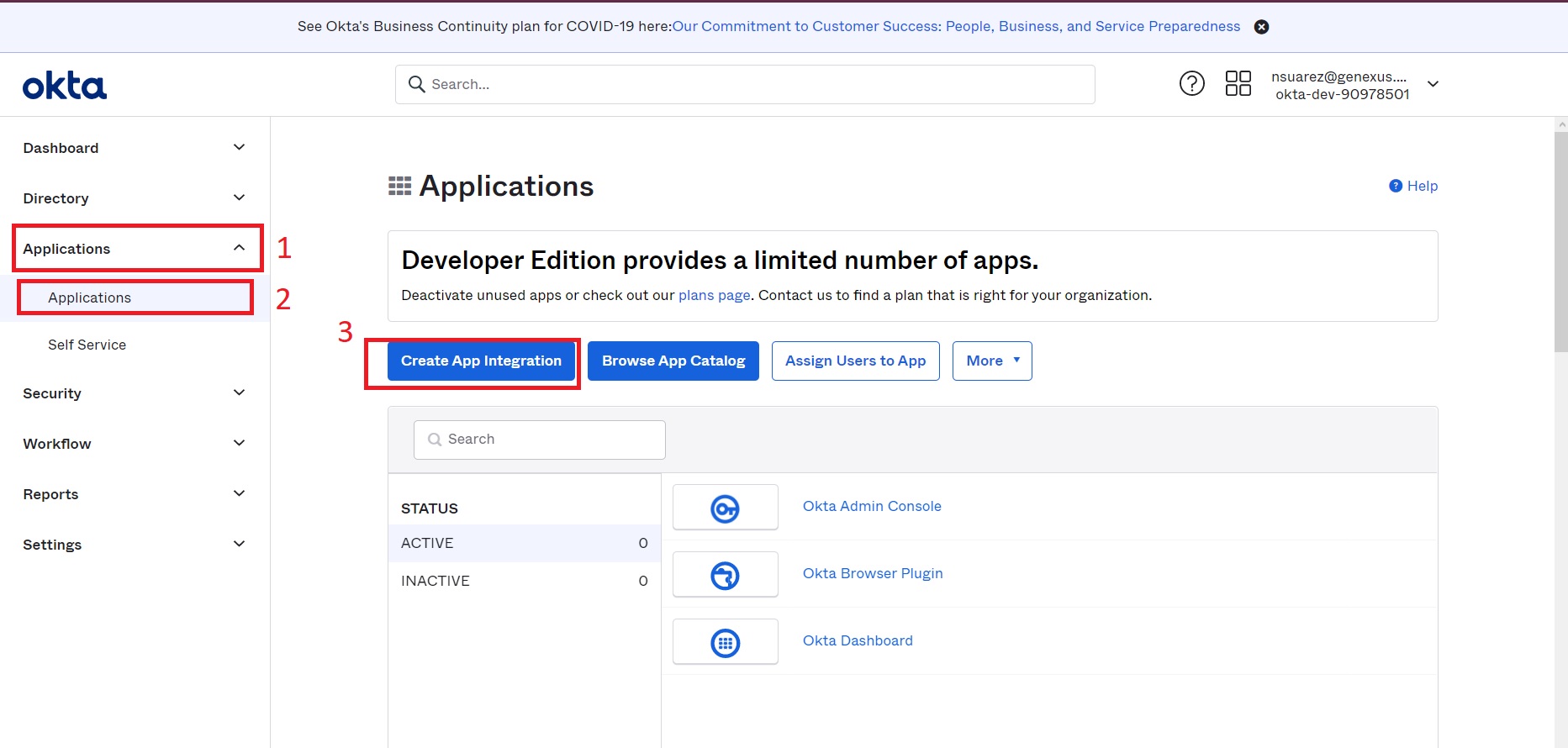

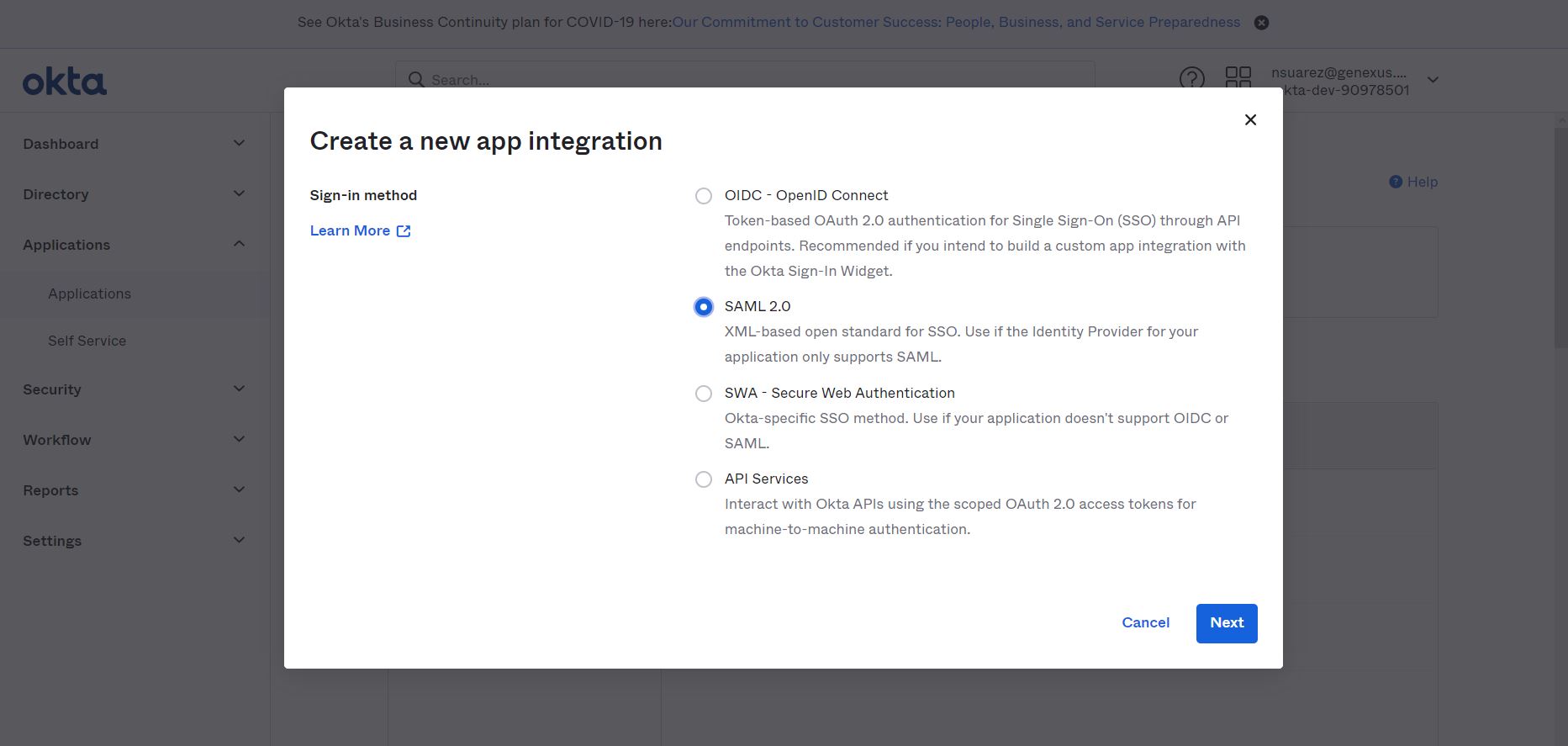

3. 以下の手順に従って、SAML 認証を使用してアプリケーションを作成します:

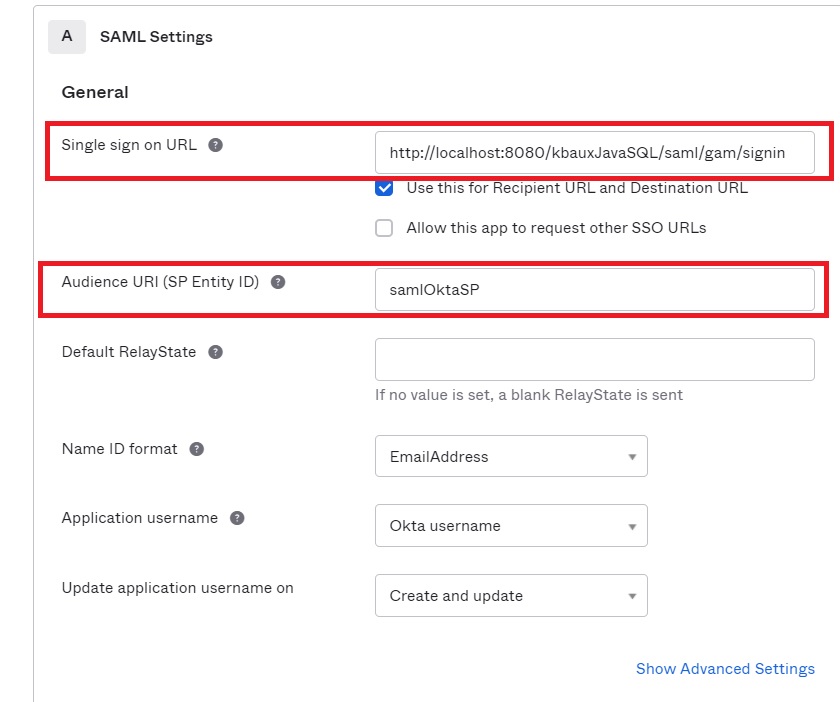

4. 次のように設定します:

シングルサインオンの URL

シングルサインオンの URL: アプリケーションのローカルサイトの URL です。次の形式に従います:

- Java: https://<domain>/<base_url>/saml/gam/signin

- .NET: https://<domain>/<base_url>/Saml2/Acs

オーディエンスの URL (サービスプロバイダーのエンティティ ID): 任意の値を含めることができますが、ここでは GAM バックエンドの [

Service Provider Entity ID ] フィールドと同じ値を入力する必要があります。

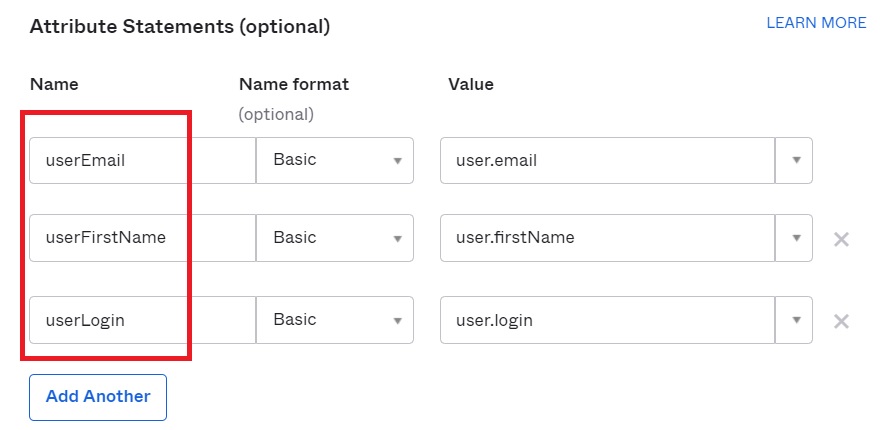

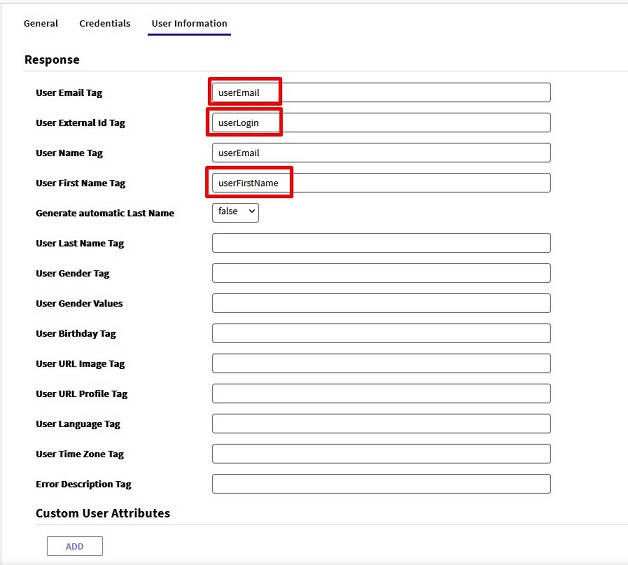

定義されたフィールド名が、GAM バックエンドの [

User Information ] タブでユーザーについてのデータを取得するために使用されます。

Okta のその他のアプリケーション設定は既定値を使用できます。

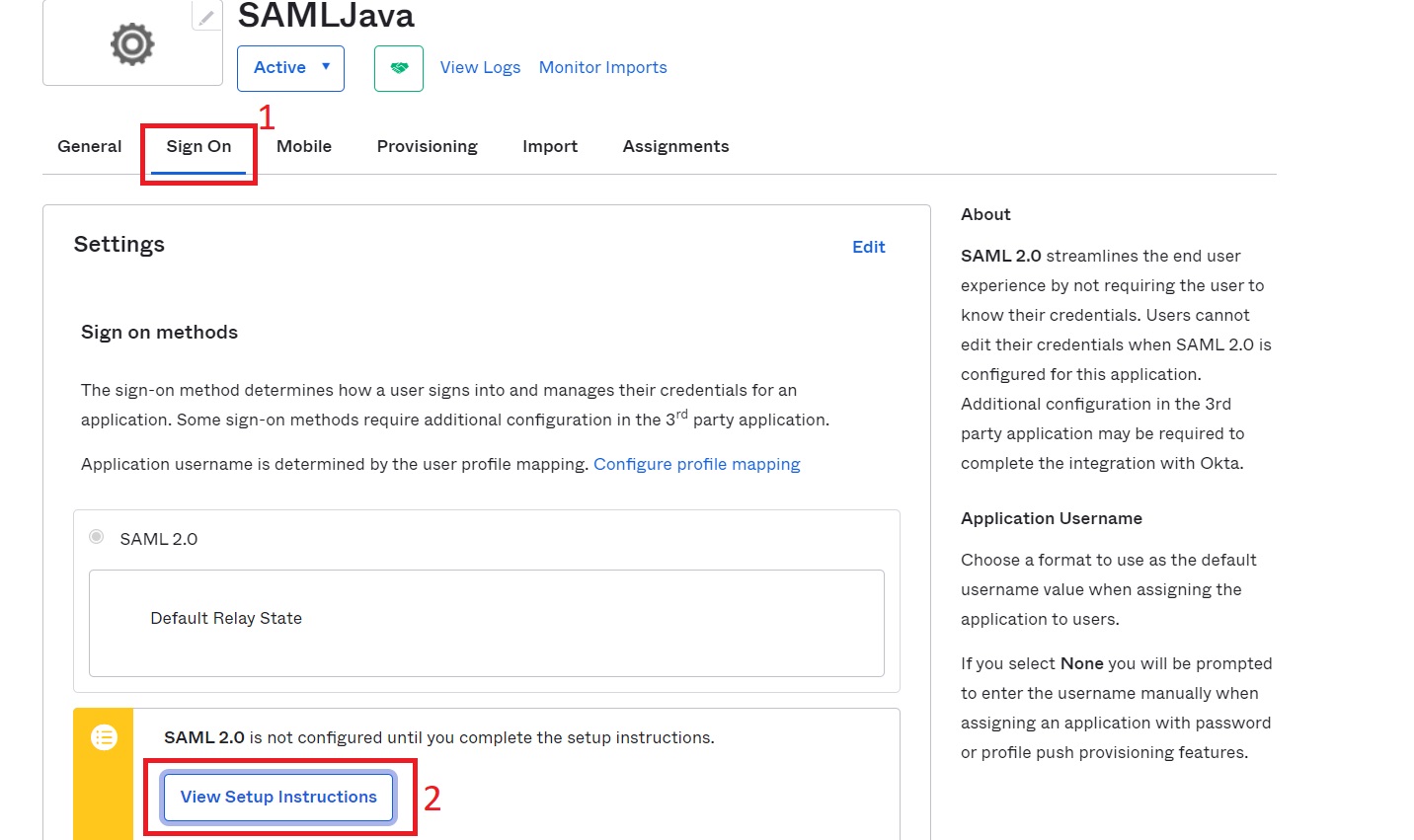

5. アプリケーションが作成されたら、 [

Sing On ] タブに移動し、 [

View Setup Instruction ] ボタンをクリックします:

GAM の設定に必要な情報を含むサイトにリダイレクトされます。

この認証の GAM バックエンドの設定は、

こちらで確認できます。

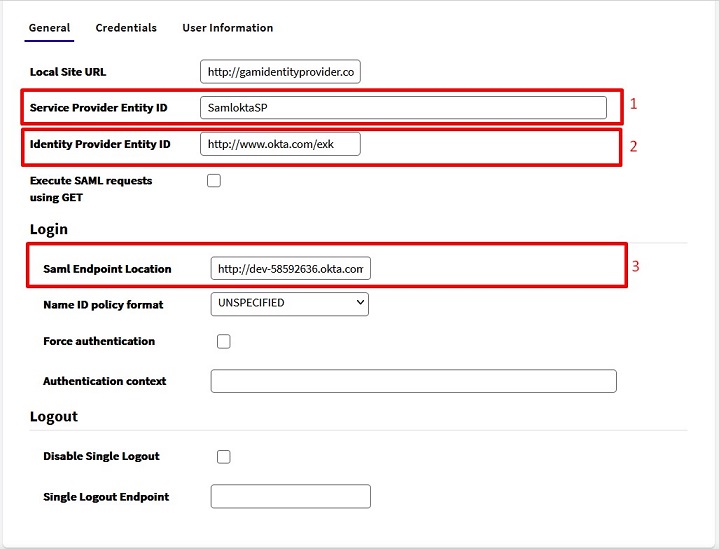

強調表示されるフィールドは Okta の設定に応じて異なります:

- 手順 4 で確認したように、ここでの値は Okta の [ Audience URI ] フィールドと同じ値にする必要があります。

- 手順 5 の Identity Provider Issuer の値です。

- Okta の設定の手順 5 で取得した Identity Provider Single Sign-On URL の値を含む必要があります。

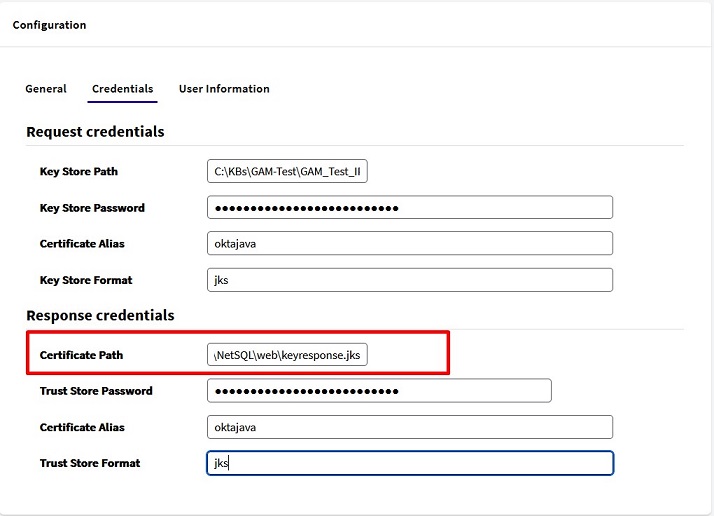

これが標準的な設定です。Okta の設定の最後の手順で、アプリケーションの証明書を取得しました。これは jks を生成する際にレスポンスで使用されます。詳細については、次の記事を参照してください:

SAML 2.0 を使用して認証を行う GAM 認証の証明書を生成する方法

Okta で定義した名前をユーザー項目属性で使用する必要があります。

GAM の認証タイプ: SAML 2.0

SAML 2.0 を使用して認証を行う GAM 認証の証明書を生成する方法